让我举一个例子来说明listen IP和send IP的应用。

假设你有一台拥有两个网络接口的服务器,每个接口都分配了一个IP地址:

- 网络接口eth0:192.168.1.100

- 网络接口eth1:10.0.0.100

现在,你想要实现以下配置:

- 当来自内部网络(10.0.0.0/24)的用户访问你的网站时,他们应该使用eth1接口上的IP地址(10.0.0.100)进行连接,这样他们就可以访问到网站。

- 当网站向外部网络发送请求时,应该使用eth0接口上的IP地址(192.168.1.100)作为出口IP地址。

在这种情况下,你可以进行如下配置:

- Listen IP:10.0.0.100

- Send IP:192.168.1.100

这样配置的结果是:

- 当内部网络的用户访问网站时,他们连接到10.0.0.100这个IP地址,这个IP地址被指定为监听IP,所以网站会在eth1接口上监听连接。

- 当网站向外部网络发送请求时,它们会使用192.168.1.100这个IP地址,这个IP地址被指定为发送IP,所以网站会从eth0接口发送请求,以确保出口IP地址为192.168.1.100。

这样,通过设置不同的listen IP和send IP,你可以实现根据不同的网络流量来源和目的地使用不同的IP地址进行通信。

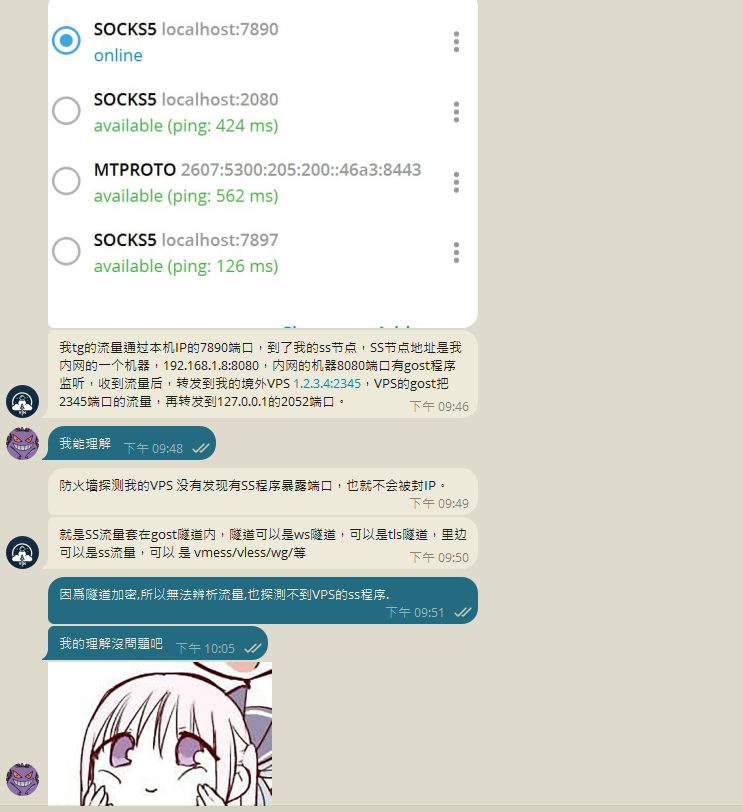

Shadowsocks代理服务器(SS):

- 你的流量首先通过Shadowsocks代理服务器(SS)转发到内网的机器上,该机器位于192.168.1.8,监听在8080端口。

Gost程序:

- 在192.168.1.8的机器上,Gost程序监听在8080端口,它接收来自Shadowsocks代理服务器的流量,并将其转发到境外VPS的指定端口。

境外VPS:

- 你的境外VPS位于1.2.3.4,它接收来自Gost程序的流量,并将其再次转发到本地的2052端口。

Gost的转发:

- Gost在境外VPS上接收到流量后,将其转发到本地的2052端口。这可以是任何你在VPS上配置的服务端口,例如,它可以是WebSocket隧道的端口,TLS隧道的端口等。

整个流程可以通过以下步骤实现:

- 在内网的机器上配置Gost程序,监听在8080端口,并设置它以将流量转发到境外VPS的1.2.3.4:2345。

- 在境外VPS上配置Gost程序,将来自内网机器的流量再次转发到本地的2052端口。

- 在境外VPS上配置Shadowsocks代理服务器,以接收来自内网机器的流量,并将其转发到本地的Gost程序。

- 在你的客户端上配置Shadowsocks客户端,以连接到境外VPS的Shadowsocks代理服务器。

这样,你的流量将通过多层的转发和隧道传输,增强了安全性和隐私保护,并且可以有效地规避防火墙的检测和封锁。